2. 物联网技术应用教育部工程研究中心, 江苏 无锡 214122

2. Engineering Research Center of Internet of Things Technology Applications(Ministry of Education), Wuxi 214122, China

0 引言

新兴的工业无线传感器网络(industrial wireless sensor networks,IWSN)[1-3]具有一系列严格的服务质量(quality of service,QoS)[4-6]要求,包括高可靠性、实时性、安全性和可用性.本文探讨了在制定路由决策时结合QoS参数的研究,即ⅰ)可靠性;ⅱ)延迟;ⅲ)可信;ⅳ)能耗.首先,节点必须选择高质量的链路[7]通信以保障数据的可靠传输[8];其次,数据包应在网络允许的情况下在截止期内交付;接着,网络节点需在网络攻击情况下选择可信路径进行路由;最终,将能量效率与路由协议结合,以实现更长的网络寿命.

在文[9]中,采用了基于双跳速度的QoS路由协议(two-hop velocity-based routing,THVR).路由选择取决于两跳中继速度和剩余能量,但是,THVR是以牺牲数据包投递率为代价来提高实时性,将威胁网络可靠性;在文[10]中,Wang针对链路质量与网络模型问题进行分析,提出了一种基于期望传输次数(expected transmission count,ETX)的模式匹配的链路可靠性预测机制,首先只考虑ETX的值并不全面,并且ETX的取值需要样本积累计算,这就会造成统计方面的误差;文[11]设计了一种基于ACO的安全QoS路由算法.该算法优先选择信誉度较高的节点作为下一跳,信誉度由链路的丢包率、能量和时延决定,一方面,文献只考虑了节点间的直接信任,容易造成对恶意节点的评估不准确,另一方面,单纯考虑时延并不能在本质上提高网络传输的实时性;文[12]中,采用基于链路质量的路由算法(link reliability based two-hop routing,LRTHR),该算法采用了两跳速度策略,从速度、链路质量以及考虑剩余能量方面来满足QoS要求,在实时性方面,算法仅仅使用两跳速度策略显得过于单一和不足;在针对可靠性方面,文献使用了数据包接收率(the packet reception ratio,PRR)来估计链路质量,该方法的弊端是对探测数据包的数量要求过高,使用该方法将耗费较多的节点能量,而IWSN节点依靠电池供电,能量受限,所以在IWSN中使用经验型方法估计链路质量并不合适.

综上所述,针对IWSN对路由高实时性的要求,本文采用两跳速度策略以及数据优先级调度策略提高实时性;针对链路不可靠所带来的丢包、网络拥塞等问题,采用链接概率和重传次数同时考虑的方法提高可靠性;针对网络攻击对节点寿命、节点生存所带来的负面影响,采用直接间接信任相结合的方法提高安全性;最后,采用剩余能量与转发能耗同时考虑的方法提高网络寿命.因此,该协议被命名为基于链路可靠性的两跳QoS路由(Link-Reliability Based on Two-Hop Routing for QoS Guarantee in Industrial Wireless Sensor Networks,LRTHQR).

1 链路可靠性 1.1 链路传输模型在IWSN中,由于数据通过无线信道进行传输,因此有必要建立一个合理的无线信道模型来分析信道衰落对多跳过程中网络可靠性的影响.由于小尺度衰落对于信道衰落的影响较小,为了简化信道模型,只考虑大尺度衰落,即路径损耗和阴影衰落对信号的影响[13].

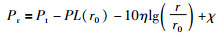

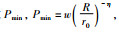

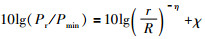

链路质量衡量指标包括:包接收率,信噪比(signal-noise ratio,SNR),接收信号指示值(received signal strength indicator,RSSI),链路质量指示值(link quality indicator,LQI),重传次数(number of retransmissions,NoR)及接收功率(received power,RP).采用接收节点接收功率Pr作为链路质量衡量指标之一,避免了采用包接收率而导致节点能耗过大,采用接受信号指示值导致对链路质量变化反映不敏感以及采用链路质量指示值导致变化范围较大而容易受到异常值的影响等问题.假设转发节点i发送数据包给邻居节点i+1,根据对数正态阴影模型[14],以dB为单位的接收节点接收功率Pr由下式给出:

|

(1) |

其中,Pt为转发节点的发射功率,PL为转发节点参考距离r0处测得的视距路径损耗常量;η为无线信道的路径损耗指数.r是转发节点发射机和邻居接收机之间的距离;χ是表征阴影衰落的均值为0,方差为σ2的对数正态分布随机变量(以dB为单位).

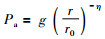

在距节点发射机的任何给定距离处的平均接收功率被称为区域平均接收功率Pa,在只考虑路径损耗的路径损耗模型中Pa是节点发射机和接收机之间的距离r的递减函数,由下式给出[15]:

|

(2) |

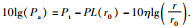

其中,常数g取决于发射功率,接收器和发射器天线增益及波长.在对数阴影模型中,接收功率Pr会围绕区域平均接收功率变化.即以dB为单位的接收节点接收功率Pr为

|

(3) |

其中,

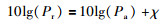

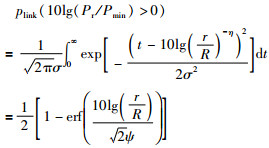

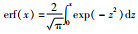

为了正确接收无线电信号,接收功率Pr应大于最低接收功率要求

|

(4) |

由式(4)可知Pr/Pmin的对数具有正态分布,均值为

|

(5) |

其中,

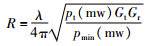

接下来需要评估节点的最大传输距离R.考虑发射功率为Pt的转发节点向邻居节点发送数据包,邻居节点的位置决定了它只能以最低接收功率要求Pmin来接收数据包.使用弗里斯传输公式计算最大传输距离[16]:

|

(6) |

其中,λ为波长,其值等于c /f(c是光速,f是电磁波工作频率),Gt和Gr分别是发射天线的增益和接收天线的增益.

将网络节点的数据包转发率设置为链接概率,建立起基于对数正态阴影模型的链路传输模型.

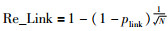

1.2 链路可靠性评估考虑到数据丢包后的重传所带来的延时以及网络拥塞,采用重发次数与链接概率相结合的方式,对链路质量的可靠性进行估计,形成链路可靠度,防止因指标单一而导致估计不准的问题.链路可靠度[17]被定义为

|

(7) |

其中,N指在时间窗口Δt内转发节点转发数据包给邻居节点的总重传次数.

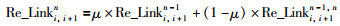

基于时间窗口Δt的指数加权移动平均法(Window Mean Exponentially Weighted Moving Average,WMEWMA)给出链路可靠度Re_Link更新.采用指数加权移动平均法,将节点的历史可靠度和当前可靠度相结合,防止了只考虑历史可靠度造成的估计不准以及只考虑当前可靠度造成的估计不全面的问题.指数加权移动平均提供并考虑历史链路可靠度,但仍主要以当前时间窗口的链路可靠度为主要权重,从而对Re_Link产生过滤作用.此参数在每一次更新时间结束时更新,更新后的链路可靠度将作为下一次先前估计的历史可靠度重新进行加权[18].t=tn(tn是时间窗口Δt的整数倍)时刻与t=tn时刻之间转发节点i与邻居节点i+1的链路可靠度Re_Linki,i+1n-1计算见下式:

|

(8) |

其中,Re_Linki,i+1n-1表示t=tn-1时刻之前的历史链路可靠度,

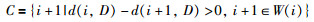

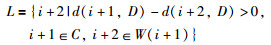

在THTR路由协议[19]中,采用两跳速度策略提高路由实时性.根据式(6)确定节点最大传输距离,同时给出集合公式(9)和公式(10):

|

(9) |

|

(10) |

其中,d(·,·)表示两节点间的距离,D表示目的节点,C表示所有满足条件的一跳邻居节点i+1集合,W(i)和W(i+1)表示节点i或节点i+1传输范围内的所有节点;L表示所有满足条件的两条邻居节点i+2集合.

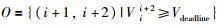

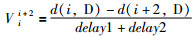

数据包从转发节点i传给两跳邻居节点i+2的潜在路径节点集O为

|

(11) |

其中,节点i+2为节点i的两跳邻居节点.转发节点i与两跳邻居节点i+1之间的速度为

|

(12) |

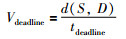

其中,delay1是将数据包从节点i传到节点i+1的总延迟时间,delay2是将数据包从i+1传到i+2的总延迟时间[19].Vdeadline表示源节点S到目的节点D的数据包的传输速度,其值为

|

(13) |

其中,tdeadline是IWSN的应用层规定的源节点到目的节点的截止时间.

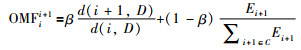

若集合O为Ø,即没有满足速度要求的邻居节点,此时定义如下优化度量函数:

|

(14) |

其中,0<β<1是加权因子,Ei+1为节点i+1的剩余能量.该方法被定义为尽力转发策略.得到优化函数值后,选择最优路径进行转发.

由于尽力转发机制只会在邻居节点没有一个满足最低速度要求的特殊情况下才会出现,对于这种特殊情形,距离和剩余能量虽不能保证一跳范围内的实时性和能耗需求,但对于多跳IWSN而言,可以提高数据包传输的可靠性.

若集合O不为Ø,对于集合O中满足Vii+2 ≥Vdeadline的潜在路径节点集,为了能同时将剩余能量和转发能耗考虑其中,采用一种能量转发策略,以便实现整个网络的能量平衡,如式(15)[19]:

|

(15) |

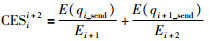

其中,qi_send和qi+1_send是节点i和i+1的发射功率,E(qi_send)和E(qi+1_send)表示以qi_send和qi+1_send为发射功率转发数据包消耗的能量.Ei+2为节点i+2的剩余能量.

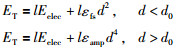

采用文[20]给出的能量策略来估计节点转发数据包所要消耗的能量,如式(16)所示:

|

(16) |

式中,ET表示节点转发一次数据包所要消耗的能量,Eelec表示发射电路损耗的能量.若传输距离小于阈值d0,功率放大损耗采用自由空间模型;当传输距离大于等于阈值d0时,采用多路径衰减模型.εfs、εamp分别为这两种模型中功率放大所需的能量,l表示数据包比特数[21].

虽然两跳速度策略在一定程度上提高了路由的实时性,但对于实时性要求较高的IWSN而言,单单以跳数作为实时性的标准显得并不全面,通过结合传输优先级和数据调度来满足IWSN的实时性要求[22].

将网络中的数据根据需求的不同分为基于事件的优先级数据、基于实时的优先级数据和基于查询的优先级数据,基于事件的优先级数据包括请求帧、ACK帧等,基于实时的优先级数据包括传统意义上的数据帧,基于查询的优先级数据包括信任值和可靠度,三种数据的重要程度从高到低的分别是基于事件的优先级数据、基于实时的优先级数据和基于查询的优先级数据.

在数据调度方面,为了保证优先级高的数据被优先发送,将节点的数据缓存区分为三种缓存区,分别为事件缓存区EB、实时缓存区RB以及查询缓存区QB.数据包到达节点的数据调度模块后,分类器将数据包按照优先级将数据包放入对应的缓存区,每种缓存区都采用队列的方式进行管理,在优先级一致的情况下优先发送等待时间较长的数据包,最后,选择算法会将数据包从相应的缓存区中取出并交与发送模块[23-24].

为了防止基于查询的优先级数据长时间不被发送,调度算法采用“发送RT_MAX个基于事件或实时的优先级数据就发送一个基于查询的优先级数据”的方法,具体的调度算法描述如下:

1) 节点启动后等待事件触发调度算法;

2) 初始化基于事件或实时的优先级数据计数器RT_CT=1;

3) 查看EB是否为空,为空转⑨,否则转④;

4) 遍历EB,选择数据包发送,RT_CT= RT_CT+1;

5) RT_CT>RT_MAX?是转⑨,否转⑥;

6) 查看RB是否为空,为空转⑨,否则转④;

7) 遍历RB,选择数据包发送,RT_CT= RT_CT+1;

8) RT_CT>RT_MAX?是转⑨,否转③;

9) 看QB是否为空,不为空则选择数据包发送,为空且EB和RB也为空,转⑩;否则转③;

10) 流程结束.

2.2 可信实时路由为了解决因网络攻击使得节点能量消耗异常、耗尽以及出现不同程度丢包等问题,引入信任评估模型,使得节点最大程度上选择安全可信的路径进行路由.因此,结合安全性与实时性,该协议被命名为基于THTR[19]的可信安全路由(NodeCredible Security Routing for IWSN Based on THTR,NCSRT).

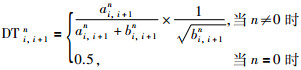

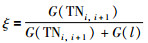

转发节点采取信任评估模型计算直接、间接信任值,两者加权得到综合交互信任值.设当t=t0时,IWSN的信任机制开始工作.t=tn时节点i对节点i+1的直接信任值DT i,i+1n定义为历史成功交互率的函数,如式(17)所示:

|

(17) |

其中,

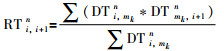

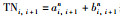

由于恶意节点发动黑洞攻击具有随机性[25],因此直接选取直接信任值并不充分,此时节点i与节点i+1的共同邻居节点mk需要向节点i请求发送推荐信任值,推荐节点mk将把对节点i+1的直接信任值作为推荐信息发送给节点i.t=tn时刻节点i对节点i+1的间接信任值为

|

(18) |

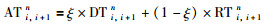

定义节点i对节点i+1的综合交互信任值为直接信任值和间接信任值的加权和,如式(19):

|

(19) |

其中,

|

(20) |

其中,

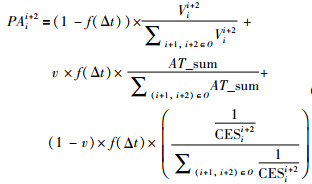

同时定义如下的路径权重值PAii+2,PAii+2即为选择下两跳节点的依据.如下式所示:

|

(21) |

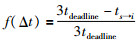

其中,自适应加权因子f(Δt)为

|

(22) |

ts→i表示将数据包从源节点传到节点i所需要的时间.AT_sum=ATi,i+1n+AT i+1,i+2n表示一跳邻居综合交互信任值与两跳邻居综合交互信任值之和.0<v<1是加权因子.

2.3 QoS路由为了满足严格的QoS要求,将链路可靠度考虑在内,使其满足QoS中的可靠性要求.

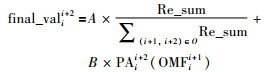

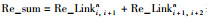

综上,实时性,安全性,网络寿命以及可靠性都被考虑在内,由此得到的最终路由选择权重值final_valii+2由下式所示:

|

(23) |

其中,

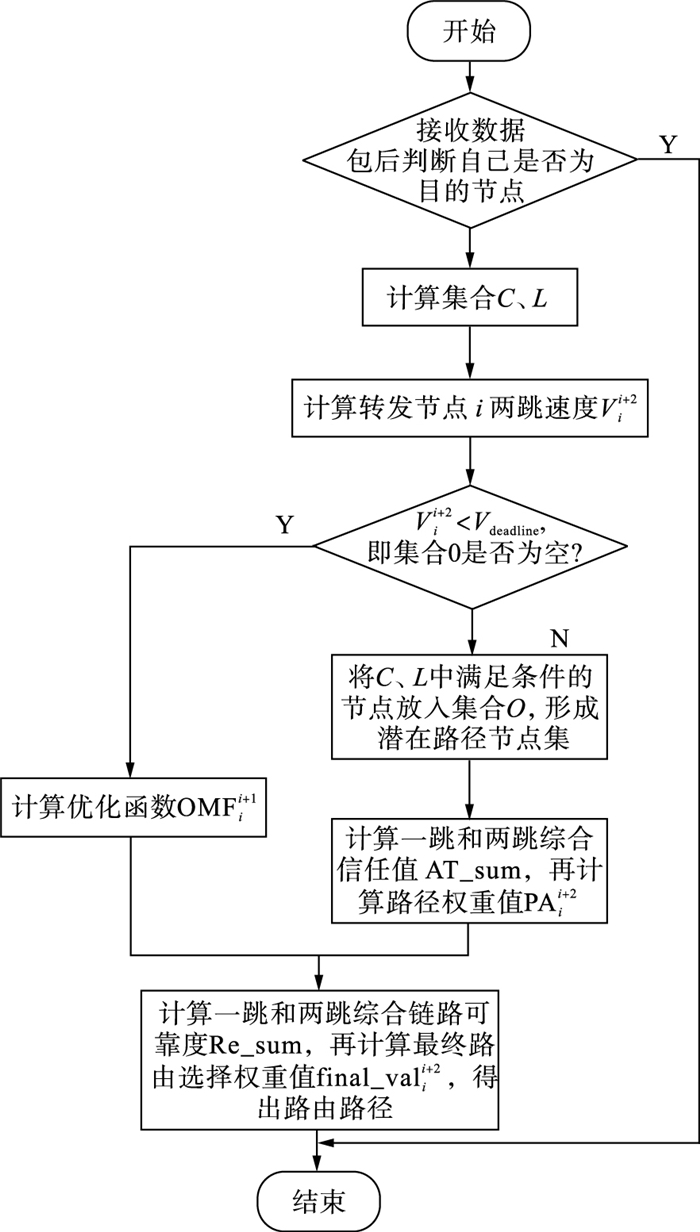

本节描述算法流程.路由机制中,邻居表由节点ID、节点位置、剩余能量、综合信任值以及链路可靠度构成[26].其中,节点ID表示节点身份,位置表示地理坐标.通过网络初始化的两轮HELLO消息,每个节点都知道它的一跳或两跳邻居个数和位置;而信任值与链路可靠度采用周期方式自动更新.转发节点i一旦接收到数据包,需要判断自身是否为目的节点,若自身不是目的节点,则需要寻找合适的两跳邻居节点作为下两跳转发节点.转发节点接收到数据包后的具体转发流程如图 1所示.

|

| 图 1 LRTHQR算法节点转发数据包流程图 Fig.1 Node forwards packet flow chart of LRTHQR |

LRTHQR路由算法的步骤描述如下:

IWSN开始工作时,各节点计算源节点S到目的节点D的数据包的传输速度Vdeadline,各节点计算式(6)的节点最大传输距离R.节点信任值计算采用周期更新,更新时间为Δt.周期更新时,每个节点根据Δt内成功与失败的交互次数计算式(4)的直接信任值,一跳邻居节点也会向其发送请求,请求发送推荐信任值,各节点根据式(18)计算间接信任值,根据式(19)得到一跳范围内的综合信任值.链路可靠度计算依据式(7)的链接概率和重传次数进行计算,采用式(8)的周期更新方法,更新时间依然为Δt.

1) 计算数据包传输速率与节点能耗:速率与能耗采用实时更新.转发节点根据式(12)计算自身与两跳邻居节点间的两跳速度ii+2,得到满足Vii+2 ≥Vdeadline的式(11)的节点集合O,若集合O为Ø,则计算式(14)的优化函数OMFii+1,得出路由路径.

2) 计算节点可信度和链路可靠度:邻居节点在周期时间到达时向转发节点发送请求,请求发送其对两跳邻居节点的综合信任值和链路可靠度,转发节点得到综合信任值后根据式(21)计算路径权重值PAii+2.

3) 路由选择:最终转发节点依据式(23)得到最终路由选择权重值final_valii+2,对比路由选择权重值final_valii+2,选择最大值进行路由选择,为了模拟链路,转发节点将链接概率作为数据包转发率将数据包进行转发.

4 仿真实验与结果分析 4.1 仿真环境采用OPNET建模者14.5建立性能仿真平台.在200 m× 200 m的区域内随机部署200个节点,源节点位于(175 m,175 m),目的节点位于(20 m,20 m).仿真时间T=200 s.实验结果取多次仿真的平均值.为了避免数据冲突,MAC层采用CSMA/CA(Carrier Sense Multiple Access with Collision Avoidance,载波监听多路访问/冲突避免)保证数据包的正确转发,即使两节点间的发送冲突无法避免,CSMA/CA的退避机制也能够保证数据包传输的可靠性.具体的仿真参数如表 1所示,实验仿真参数如表 2所示.

| 参数 | 默认值 |

| 场景大小 | 200 m×200 m |

| 节点数 | 200 |

| MAC层协议 | CSMA/CA |

| 应用 | CBR |

| 发射功率 | 0 dbm |

| 数据包发送速率 | 1 packet/s |

| 目的节点位置 | 20×20 m |

| 数据包大小 | 80 byte |

| 参数 | 取值 |

| 路径损耗指数η | 3.71 |

| 标准差σ | 8 |

| Pt | 0 dbm |

| Pmin | -60 dbm |

| Gt | 1.3 |

| Gr | 1.3 |

| f | 800 MHZ |

| β | 0.9 |

| RT_MAX | 5 |

| 距离阈值d0 | 87 m |

| Eelec/(nJ/b) | 50 |

| εfs/(pJ/b/m2) | 10 |

| εamp/(pJ/b/m4) | 0.001 3 |

为了研究算法的有效性,同时为了验证引入链路可靠性所带来的影响,本文对LRTHQR路由算法进行了仿真实验,并将LRTHQR路由算法与未考虑链路质量的NCSRT算法的性能进行了对比.由于NCSRT算法和LRTHQR算法都有信任评估机制,于是比较两种算法在恶意节点存在情况下的性能指标.设置恶意节点的数据转发率为区间[0,0.33]内的随机数,恶意节点发起黑洞攻击,并向其他节点提供虚假推荐信任.设置默认的tdeadline的值为2 000 ms.路由的实时性与安全性的前提是链路的有效性与可靠性,只有保证了链路质量,才能保障数据包传达率,防止网络数据包重传带来的一系列负面影响[27],因此,式(22)中的权值A设置成较大值0.7,B设置成0.3,以突出链路可靠性在QoS中的首要位置.将v设置成0.7以突出安全性.

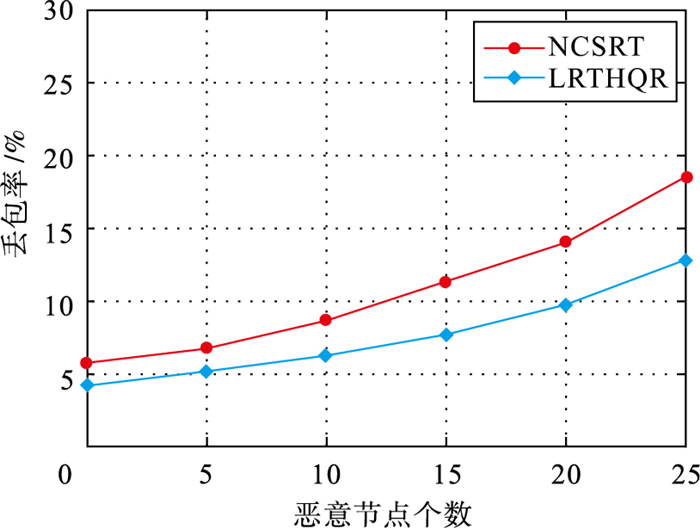

1) 丢包率

丢包率(packet loss rate)是反映网络状况的重要性能参数.表示源节点发送数据包个数和目的节点接收到的数据包个数差与源节点发送数据包个数比值.

图 2显示了两种路由协议在0~20个恶意节点的情况下的丢包率.从图中可以看出随着恶意节点的增多,两种路由协议的丢包率都在增大[28].当网络中没有恶意节点时,NCSRT算法的丢包率为5.84%,LRTHQR算法的丢包率为4.25%,两者相差1.59%.LRTHQR算法的丢包率总体而言优于NCSRPT算法,且基本随着恶意节点的数目增多,两者丢包率差异越来越大,当恶意节点为25时,NCSRT算法的丢包率为18.50%,LRTHQR算法的丢包率为12.75%,两者相差最大,为5.75%.

|

| 图 2 丢包率 Fig.2 Packet loss rate |

(1) 首先,NCSRT算法使用了节点的固定传输距离模型,而实际上式(6)计算得到的最大传输距离R小于NCSRT算法的固定传输距离,因此位于最大传输距离外,固定传输距离内的节点无法接收到数据包;

(2) 其次,NCSRT算法未考虑链路,即节点数据包转发率的问题,而LRTHQR算法将数据包转发率作为评判链路可靠性的标准之一,使得转发节点有更大几率选择转发率更高的链路转发,这就降低了丢包率;

(3) 最后,由于恶意节点的增多,节点丢包的同时,重传次数也不断加大,LRTHQR算法将重传次数作为评判链路可靠性的另一标准,不仅能够帮助节点更快找到可信节点,同时使得转发节点能够选择更加可靠的链路进行转发,丢包率差异自然越来越明显.

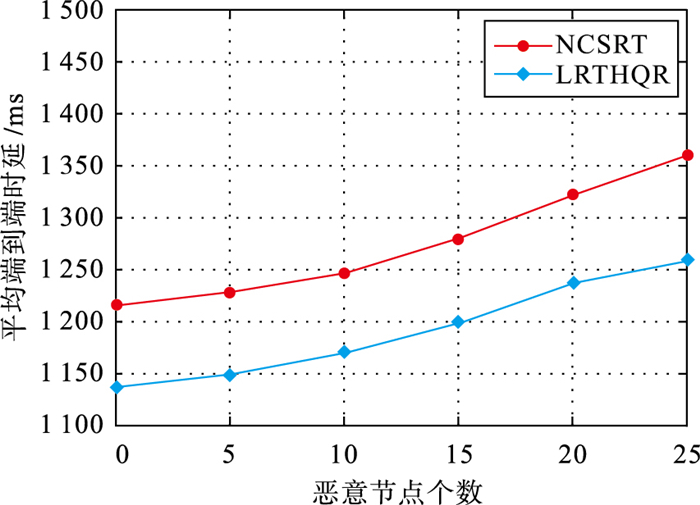

2) 平均端到端时延

端到端时延(End-to-End Delay)是指数据包发送和到达的时间间隔.而平均端到端时延(The Average End-to-End Delay)表示所有数据包发送和到达的时间间隔和与成功转发数据包个数的比值.

图 3显示了两种路由协议在0~20个恶意节点的情况下的平均端到端时延.从图 3中可以看出两种算法的平均端到端时延都呈现增大的趋势.这是因为随着恶意节点的增多,网络丢包率增大,丢包使得数据包重传明显增多,端延增大.NCSRT算法相对于LRTHQR算法的端延在不同恶意节点的情况下都大很多,但差异的幅度并不大,恶意节点为10时,差异最小,为80 ms,恶意节点为25时,差异最大,为105 ms.

|

| 图 3 平均端到端时延 Fig.3 Average end-to-end delay |

(1) 一方面,LRTHQR算法考虑了节点的链接概率,选择具有较好链接概率的节点进行转发可以概率性降低重传次数,从而间接降低端延;

(2) 另一方面,重传次数的加大使得MAC层协议不断尝试回退,以此进行竞争性发包,这就使得网络容易产生拥塞,时延将进一步加大,而LRTHQR算法将重传次数作为衡量链路可靠性的指标,使得节点最大程度避开了链路不够可靠的节点,降低了端延.

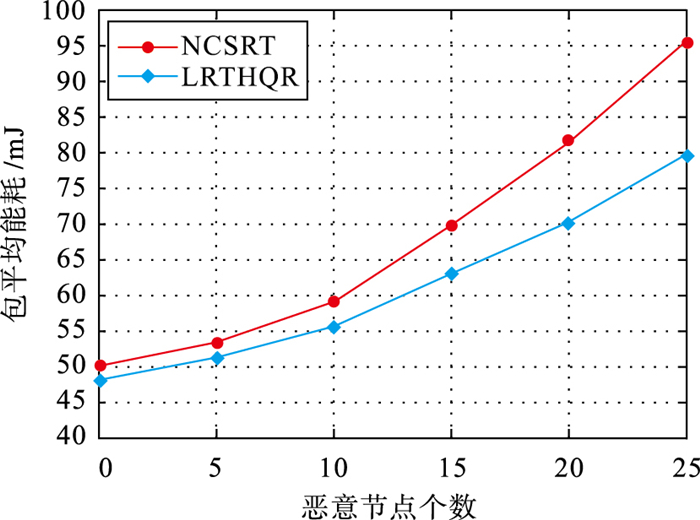

3) 包平均能耗

包平均能耗(Average Packet Energy Consumption)是指数据包成功从源节点传到目的节点所要消耗的节点能量总和.

图 4显示了两种路由协议在0~20个恶意节点的情况下的包平均能耗.从图中可以看出两种路由协议随着恶意节点的增多包平均能耗都在不断升高[29].这不仅是因为重传次数的加大使得能耗增多,恶意节点的存在也使得节点不得不考虑路径,路由跳数也会因此增大,因此包平均能耗总体都是上升趋势.LRTHQR算法的包平均能耗总体而言优于NCSRT算法,且基本随着恶意节点的数目增多,两者能耗差异越来越大,当恶意节点为0时,NCSRT算法的包平均能耗为50.1 mJ,LRTHQR算法的包平均能耗为48.2 mJ,两者相差最小,为1.9 mJ;当恶意节点为25时,NCSRT算法的包平均能耗为95.3 mJ,LRTHQR算法的包平均能耗为79.5 mJ,两者相差最大,为15.8 mJ,这依旧是因为恶意节点增多带来的丢包重传,LRTHQR算法将重传次数作为链路质量进行考量,使得转发节点最大概率选择可靠的路径进行路由,也就将包平均能耗降到了最低.

|

| 图 4 包平均能耗 Fig.4 Package average energy consumption |

为了验证使用接收功率研究链路质量的优势,同时为了对比LRTHQR算法与其他算法在QoS方面的性能,将LRTHQR算法与LRTHR算法的性能进行对比.考虑到LRTHR算法并没有对安全性进行评估,为了依然能对比两种算法在QoS方面的性能,网络不再设置恶意节点,而是比较两种算法在不同截止期下的各个性能.为了突出QoS中的实时性,将仿真参数A设置为0.3,v设置为0,即信任机制暂停工作.为了保持一致性,将LRTHR算法中数据包接收率的权值AT设置为0.3,速度的权值BT设置为0.4,能量权值CT设置为0.3.

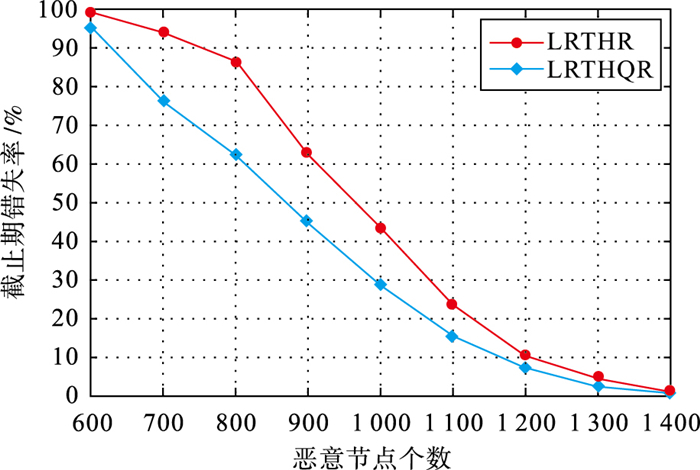

1) 截止期错失率

截止期错失率(deadlines missed ratio,DMR)是实时性数据传递的重要性能参数.表示在截止期内没有成功传递至目的节点的数据包与发送数据包个数的比值.

图 5显示了在不同截止期的两种路由协议的DMR.从图中可以看出,LRTHQR在任意一个截止期(600~1 400 ms)下的DMR都比LRTHR要小.可以看出截止期在1 000 ms之前,两者的DMR相差较大,在800 ms时为最大,LRTHR为86.2%,LRTHQR为62.8%,相差了23.4%;截止期在1 000 ms之后,两者的DMR迅速降低,到1 400 ms时两者相差最小,为0.2%.

|

| 图 5 截止期错失率 Fig.5 Deadlines missed ratio |

(1) 一方面,LRTHR算法虽然用的是两跳策略,但却只考虑了一跳范围的数据包接收率,这就使得邻居节点有一定几率选择了不可靠的链路进行了路由,重传次数增多也就带来了更高的时延,导致截止期错失率上升.

(2) 一方面,LRTHQR算法采用了两跳速度策略与数据优先级调度策略结合的方式提高实时性,而LRTHR算法并没有采用调度算法,也就是说当节点产生队列任务时,其发送方式是随机的,这就会导致实时性数据不能被实时地传递出去,因此LRTHQR算法的截止期错失率相对于LRTHR算法较小.

(3) 一方面,LRTHQR算法采用了式(21)的自适应方法,使得当截止时间较长、剩余距离较小时,可以更多地将业务分配到剩余能量较多或者消耗能量较少的节点;当截止时间较短、剩余距离较大时,需要保证截止期传输成功率,对于速度的要求就高,这就起到了很好的平衡作用,而LRTHR算法固定的权值使得截止期较小时,数据包实时性无法得到保证,只有到截止期变长时,DMR才收敛至0.

(4) 另一方面,LRTHQR算法采用了尽力转发机制,使得一部分数据包在不满足速度的情况下能够继续转发,这就使得这部分数据包能够最大限度地满足截止期投递率,降低了截止期错失率,而LRTHQR算法在节点并不满足速度要求时并无解决方案,这就会导致丢包,增加截止期错失率.

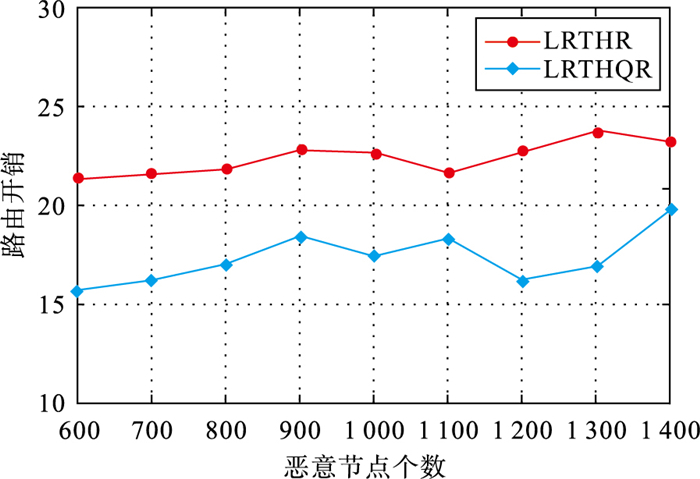

2) 路由开销

路由开销(Routing Overhead)表示网络中被转发和发送的数据包总次数与目的节点接收到的数据包个数的比值.它反映了算法的综合路由代价[30].

图 6显示了在不同截止期的两种路由协议的路由开销.从图中可以看出截止期和路由开销并没有直接的关系,但LRTHQR在任意一个截止期(600~1 400 ms)下的路由开销都比LRTHR要小.当截止期为1 300 ms时,LRTHQR的路由开销为16.86,LRTHR的路由开销为23.65,两者相差最大为6.79;当截止期为1 100 ms时,LRTHQR的路由开销为18.22,LRTHR的路由开销为21.63,两者相差最小为3.41.

|

| 图 6 路由开销 Fig.6 Routing overhead |

(1) 首先,LRTHR算法使用了数据包接收率作为对链路可靠性的评估,这就使得在网络仿真时需要在更新周期时发送一定数量的探测包已达到计算数据包接收率的目的,这就无形中增加了路由开销;

(2) 此外,LRTHR算法只考虑了一跳范围的数据包接收率,这就使得邻居节点有一定几率选择了不可靠的链路进行了路由,重发次数的增加也使得路由开销增大.

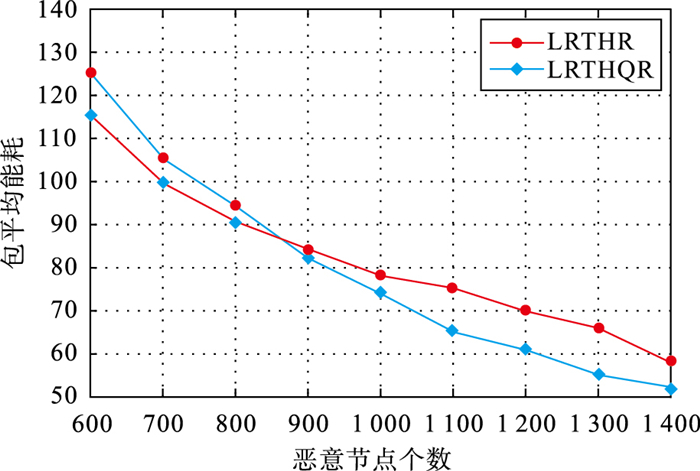

3) 包平均能耗

图 7显示了在不同截止期的两种协议的包平均能耗.

|

| 图 7 包平均能耗 Fig.7 Package average energy consumption |

从图中可以看出,当截止期增大时两者的包平均能耗虽然下降幅度不一,但都在下降,这是因为随着对速度要求的降低,路由算法可以将更多的精力投向可靠的链路或耗能少的节点,这就无形之中优化了跳数,总体上降低了包平均能耗.当截止期在900 ms之前时,LRTHR算法的包平均能耗总体上低于LRTHQR算法,但在900 ms之后,LRTHQR算法的包平均能耗开始大幅度领先于LRTHR算法(两者在900 ms相差最小,为2.1%,在1 300 ms相差最大,为10.8%).

(1) 一方面,LRTHR算法下降幅度较小是因为其能耗的权值为固定值,而LRTHQR算法为自适应加权因子,当截止期较小时,LRTHQR算法为了尽可能满足速度要求,无暇顾及网络寿命,只有在截止期变长时,LRTHQR算法才得以顾全,LRTHR算法权值由于是固定值,无论截止期多大,能耗因子占得比例依然为固定值,所以前期LRTHR算法的包平均能耗低于LRTHQR算法,但LRTHR算法由于只考虑了一跳范围的数据包接收率,使得邻居节点有一定几率选择不可靠链路进行数据包传输,大量的数据包重传使得其在900 ms之后,包平均能耗下降幅度变慢;

(2) 另一方面,LRTHR算法在估计能耗时只考虑了剩余能耗,而LRTHQR算法同时考虑了剩余能量和节点转发数据包能耗,因此能耗更低.

综上两点,LRTHR算法的包平均能耗在后期与LRTHQR算法的包平均能耗相差较大.由此可以看出,LRTHQR算法的包平均能耗总体上优于LRTHR算法.

5 结论针对IWSN对路由算法提出的QoS要求,本文研究了一种实时、可靠、安全以及节能的两跳路由协议LRTHQR.实验结果显示,与未考虑链路可靠性的NCSRT算法相比,LRTHQR算法能够有效寻求最优链路,选择可靠性能更加优越的路径进行转发,能够寻求安全路径路由,最大程度上避开恶意节点,在丢包率、时延以及包平均能耗方面有着明显优势;与同样侧重QoS要求的LRTHR算法相比,LRTHQR算法实时性能更加优越,能耗策略更加实用节能,能够选择综合性能更好的路由进行转发,在截止期错失率、路由开销以及包平均能耗方面有着显著提升.

| [1] | Dobslaw F, Zhang T, Gidlund M. QoS-aware cross-layer configuration for industrial wireless sensor networks[J]. IEEE Transactions on Industrial Informatics, 2015, 12(5): 1679–1691. |

| [2] | Wenbo Z, Yue L, Guangjie H, et al. An energy efficient and QoS aware routing algorithm based on data classification for industrial wireless sensor networks[J]. IEEE Access, 2018, 6: 46495–46504. DOI:10.1109/ACCESS.2018.2866165 |

| [3] | Sun W, Yuan X, Wang J, et al. End-to-end data delivery reliability model for estimating and optimizing the link quality of industrial WSNs[J]. IEEE Transactions on Automation Science&Engineering, 2018, 15(3): 1127–1137. |

| [4] | Jiang W, Huang S, Zhao J. Research on QoS optimization for intra-flight ad hoc networks[C]//IEEE International Conference on Computer&Communications. Piscataway, NJ, USA: IEEE, 2016: 1514-1518. https://www.researchgate.net/publication/316898046_Research_on_QoS_optimization_for_intra-flight_ad_hoc_networks |

| [5] | Kalnoor G, Agarkhed J. QoS based multipath routing for intrusion detection of sinkhole attack in wireless sensor networks[C]//International Conference on Circuit. Piscataway, NJ, USA: IEEE, 2016: 1-6. |

| [6] | Guck J W, Bemten A V, Reisslein M, et al. Unicast QoS routing algorithms for SDN:A comprehensive survey and performance evaluation[J]. IEEE Communications Surveys&Tutorials, 2018, 20(1): 388–415. |

| [7] | Rekik S, Baccour N, Jmaiel M, et al. Holistic link quality estimation-based routing metric for RPL networks in smart grids[C]//IEEE International Symposium on Personal. Piscataway, NJ, USA: IEEE, 2016: 1-6. https://www.researchgate.net/publication/308611961_Holistic_Link_Quality_Estimation-based_Routing_Metric_for_RPL_Networks_in_Smart_Grids |

| [8] | Li J. An improved wireless network link-state routing algorithm[C]//International Conference on Measuring Technology&Mechatronics Automation. Piscataway, NJ, USA: IEEE, 2015: 118-123. https://www.researchgate.net/publication/308611961_Holistic_Link_Quality_Estimation-based_Routing_Metric_for_RPL_Networks_in_Smart_Grids |

| [9] | Li Y, Chen C S, Song Y Q, et al. Enhancing real-time delivery in wireless sensor networks with two-hop information[J]. IEEE Transactions on Industrial Informatics, 2009, 5(2): 113–122. DOI:10.1109/TII.2009.2017938 |

| [10] | Wang S S, Liu H T, Chen Y D. Link quality aware routing protocol for low-power and lossy networks[C]//Wireless Communications and Networking Conference. Piscataway, NJ, USA: IEEE, 2014: 2588-2593. https://www.researchgate.net/publication/283595094_Link_quality_aware_routing_protocol_for_low-power_and_lossy_networks |

| [11] | Shi Q, Li Z. A secure QoS routing algorithm based on aco for wireless sensor network[C]//IEEE International Conference on High Performance Computing&Communications&IEEE International Conference on Embedded&Ubiquitous Computing. Piscataway, NJ, USA: IEEE, 2013: 1241-1245. https://www.researchgate.net/publication/269302944_A_Secure_QoS_Routing_Algorithm_Based_on_ACO_for_Wireless_Sensor_Network |

| [12] | Shiva P T, Raja K B, Venugopal K R, et al. Link-reliability based two-hop routing for QoS guarantee in Wireless Sensor Networks[J]. Computer Science, 2014, 6983(6): 1–6. |

| [13] |

朱秋明, 戴秀超, 刘星麟, 等.

复合衰落信道建模及模拟方法研究[J]. 信号处理, 2015(1): 59–65.

Ming Z Q, Chao D X, Lin L X, et al. Modeling and simulation for composite fading channel[J]. Journal of Signal Processing, 2015(1): 59–65. DOI:10.3969/j.issn.1003-0530.2015.01.009 |

| [14] | Zonouz A E, Xing L, Vokkarane V M, et al. Reliability-oriented single-path routing protocols in wireless sensor networks[J]. IEEE Sensors Journal, 2014, 14(11): 4059–4068. DOI:10.1109/JSEN.2014.2332296 |

| [15] | Hekmat R, Van Mieghem P. Study of connectivity in wireless ad-hoc networks with an improved radio model[C]//Workshop on Wireless Optimization. Piscataway, NJ, USA: IEEE, 2004. |

| [16] |

王新稳, 李延平, 李萍.

微波技术与天线[M]. 北京: 电子工业出版社, 2011.

Wang X W, Li Y P, Li P. Microwave technology and antenna[M]. Beijing: Publishing House of Electronics Industry, 2011. |

| [17] |

蔡劼, 顾明.

基于IEEE 802_15_4的星形拓扑无线传感器网络性能分析[J]. 清华大学学报(自然科学版), 2015, 4(26): 13385–13394.

Cai J, Gu M. Performance analysis of star topology wireless sensor networks based on IEEE 802.15.4[J]. Journal of Tsinghua University, 2015, 4(26): 13385–13394. |

| [18] |

谢自强, 葛为民, 王肖锋, 等.

发展型机器人实时特征提取方法研究[J]. 机器人, 2017, 39(2): 180–196.

Xie Z Q, Ge W M, Wang X F, et al. Real time feature extraction method of developmental robot[J]. Robot, 2017, 39(2): 180–196. |

| [19] |

吴平, 孙子文.

基于功率调节的IWSN实时可靠路由研究[J]. 传感技术学报, 2018(4): 588–594.

Wu P, Sun Z W. Research on real-time reliable routing of IWSN based on power conditioning[J]. Chinese Journal of Sensors and Actuators, 2018(4): 588–594. DOI:10.3969/j.issn.1004-1699.2018.04.016 |

| [20] | Heinzelman W R, Chandrakasan A, Balakrishnan H. Energy-efficient communication protocol for wireless microsensor networks[C]//Proceedings of the 33rd Annual Hawaii International Conference on System Sciences. Piscataway, NJ, USA: IEEE, 2000: 1-10. https://ieeexplore.ieee.org/document/926982 |

| [21] |

龙胜春, 卢定乾, 池凯凯.

基于同构传感器网络的能量空洞避免策略[J]. 传感技术学报, 2016, 29(1): 103–108.

Long S C, Lu D Q, Chi K K. Energy cavity avoidance strategy based on homogeneous sensor networks[J]. Chinese Journal of Sensors and Actuators, 2016, 29(1): 103–108. DOI:10.3969/j.issn.1004-1699.2016.01.018 |

| [22] |

杜青松.战术MANET中的路由协议及QoS路由算法研究[D].长沙: 国防科学技术大学, 2015. Du Q S. Research on routing protocol and QoS routing algorithm in tactical MANET[D]. Changsha: National University of Defense Technology, 2015. http://xueshu.baidu.com/usercenter/paper/show?paperid=ce93c024dd5e1399883513b5f243f6ff&site=xueshu_se&hitarticle=1 |

| [23] | Naik S S, Bapat A U. Message priority based routing protocol in MANETs[C]//International Conference on Pervasive Computing. Piscataway, NJ, USA: IEEE, 2015: 1-5. https://www.researchgate.net/publication/301403662_Message_priority_based_routing_protocol_in_MANETs |

| [24] | Cabacas R, Ra I H. A novel energy-aware priority transmission scheme based on context-metric queuing for delay tolerant networks[C]//2014 International Conference on Information Science, Electronics and Electrical Engineering (ISEEE). Piscataway, NJ, USA: IEEE, 2014: 1095-1099. https://www.researchgate.net/publication/286735434_A_novel_energy-aware_priority_transmission_scheme_based_on_context-metric_queuing_for_delay_tolerant_networks |

| [25] |

张智威, 孙子文.

基于蚁群算法的无线传感器网络节点可信安全路由[J]. 传感技术学报, 2016(2): 256–263.

Zhang Z W, Sun Z W. A trusted and secure routing of wireless sensor networks based on ant colony algorithm[J]. Chinese Journal of Sensors and Actuators, 2016(2): 256–263. DOI:10.3969/j.issn.1004-1699.2016.02.018 |

| [26] |

古辰哲, 蒋文贤, 吴晶晶.

基于OpenFlow的无线传感器网络路由层可重构技术的研究[J]. 信息与控制, 2018, 47(4): 112–118.

Gu C Z, Jiang W X, Wu J J. Research on wireless sensor network routing protocol reconstruction technology based on OpenFlow[J]. Information and Control, 2018, 47(4): 112–118. |

| [27] | Vazifehdan J, Prasad R V, Niemegeers I. Energy-efficient reliable routing considering residual energy in wireless Ad Hoc networks[J]. IEEE Transactions on Mobile Computing, 2014, 13(2): 434–447. DOI:10.1109/TMC.2013.7 |

| [28] |

刘正良.基于信任的无线传感器网络及其AODV路由协议研究[D].南京: 南京理工大学, 2010. Liu Z L. Research on trust-based wireless sensor networks and their AODV routing protocols[D]. Nanjing: Nanjing University of Science and Technology, 2010. http://cdmd.cnki.com.cn/article/cdmd-10288-2010096686.htm |

| [29] |

于志博, 孔祥雪, 裴金金.

移动Sink的传感器网络路径优化策略[J]. 传感器与微系统, 2016, 35(11): 44–50.

Yu Z B, Kong X X, Pei J J. Mobile sink-based path optimization strategy in wireless sensor networks[J]. Transducer and Microsystem Technologies, 2016, 35(11): 44–50. |

| [30] | Audéoud H J, Heusse M. Experimental Comparison of routing protocols for wireless sensors networks: Routing overhead and asymmetric links[C]//2017 29th International Teletraffic Congress (ITC 29). Piscataway, NJ, USA: IEEE, 2017: 55-62. https://www.researchgate.net/publication/320366291_Experimental_Comparison_of_Routing_Protocols_for_Wireless_Sensors_Networks_Routing_Overhead_and_Asymmetric_Links |